Is Industrial IoT in het datacenter veilig te maken?

Internet of Things is hot - en niet alleen in de consumentenmarkt en in kantooromgevingen. De inzet van de Industriële IoT-variant, IIoT, is een essentieel onderdeel van de vierde industriële revolutie, maar ook voor datacenters. Ieder bedrijf is in meer of mindere mate bezig met het verzamelen van data en steeds meer om hier grote analyses op los te laten. Waar we starten met veel enthousiasme, een positieve business case en een proof of concept van een IoT-oplossing, eindigen we vaak met een implementatie in productie die onvoldoende veilig is. Er zijn veel security-aspecten die de nodige aandacht vereisen in het voortraject. Met andere woorden: secure by design. Eerste deel van een serie van twee artikelen over security en IoT.

Eerst een opmerking over de gebruikte begrippen. De term IoT wordt vaak gebruikt om de sensoren in de consumentenmarkt mee aan te duiden. E-IoT staat voor IoT-gebruik in enterprises en IIoT zijn de IoT-oplossingen in de (datacenter)industrie die tegen een stootje kunnen. Elementen van IIoT zitten bijvoorbeeld ook in DCIM in de datacenters. Voor het gemak vervolg ik met de term IoT voor zowel de sensoren als ook de actoren.

Architectuur

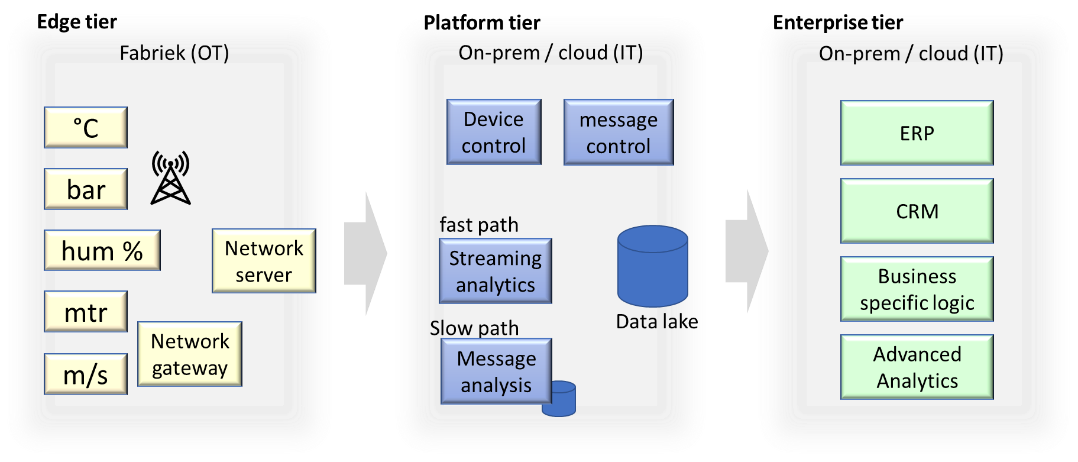

Laten we starten met een IoT-architectuurplaatje. We kunnen op hoofdlijnen drie tiers OF LAGEN onderscheiden: edge, platform en enterprise (zie ook figuur 1). De edge tier bevindt zich in en om de fabriek of het datacenter en bevat de sensoren, IoT-devices, de ‘last mile’ (vaak een draadloos netwerk), een gateway die de berichten verzamelt en via IP-communicatie doorzet naar een netwerk server die de berichten uiteindelijk doorstuurt naar het IoT-platform. Deze tweede laag bevat diverse componenten die enerzijds de berichtenstroom en devices controleren en anderzijds de inhoud van de IoT-berichten omzet in bruikbare data en deze verzamelt in een grote opslag. In de enterprise tier zitten de business applicaties als bijvoorbeeld ERP of CRM of bedrijfsspecifieke business logica die gebruik maken van de sensordata.

Figuur 1. De architectuur van IoT.

De security-uitdagingen zitten vooral in de edge tier. Hier worden IoT devices in het productieproces geplaatst en via een gateway aan het netwerk in het datacenter of de productieomgeving gekoppeld. De OT-omgeving was altijd goed afgeschermd van de buitenwereld en er was zonering aangebracht volgens de ISA-95 standaard. Maar met de opkomst van het gebruik van IT-technologie groeien de operationele en informatietechnologieën steeds verder naar elkaar toe. En dus moeten we de OT-omgeving ook beschermen tegen de dreigingen die we al jaren kennen van de IT-omgeving.

Input van sensoren

Een van de belangrijkste onderdelen in een IoT-oplossing zijn de IoT devices. Deze krijgen input van sensoren en zetten bijvoorbeeld een weerstandswaarde van een temperatuursensor om in een digitale waarde. Vaak bevatten deze devices niet meer dan een microcontroller die continu een routine afloopt en periodiek of na het bereiken van een ingestelde waarde een bericht wegsturen.

Vaak zijn deze devices niet te updaten, waardoor fouten of security flaws in de firmware niet kunnen worden gerepareerd. Als deze devices wel een operating system hebben en dus kunnen worden geüpdatet, dan wordt dit vaak niet uitgevoerd. Het implementeren van software changes in een 24x7 omgeving zijn langdurige en zorgvuldige processen, in tegenstelling tot de IT-omgeving waar gemiddeld iedere 2 of 4 weken een patchronde wordt gepland. Hiernaast kunnen allerlei redenen zijn waarom devices niet worden geüpdatet. Bijvoorbeeld omdat ze alleen lokaal kunnen worden geüpdatet en de devices onderdeel zijn van een continu proces, of omdat het netwerk onvoldoende downstream verkeer ondersteunt. Of omdat het updaten een zeer negatief effect heeft op de levensduur van batterijen. Of gewoon onbewust onbekwaam, met andere woorden: men realiseert zich niet dat updaten noodzakelijk is.

Bij het samenvoegen van OT en IT komen verschillende eisen bij elkaar, ook qua security. Waar in een datacenter of fabriek de beschikbaarheid en fysieke safety zwaar wegen, worden IT-systemen beveiligd tegen de drie BIV-aspecten van security (de digitale veiligheid), namelijk beschikbaarheid, integriteit en vertrouwelijkheid. De beschikbaarheid en integriteit van sensordata is bijvoorbeeld cruciaal als het human safety betreft. Integriteit is ook belangrijk bij bijvoorbeeld een druksensor, de waarde moet immers kloppen. En de vertrouwelijkheid is natuurlijk ook belangrijk.

Maar welke security-maatregelen moet je nu nemen? Daar kijken we naar in deel 2 van deze serie over security en IoT in het datacenter.

Dick Vriend is consultant bij Capgemini en verantwoordelijk voor security van infrastructuur en IoT

Meer over

Lees ook

Secior lanceert 3D Cybersecurity voor Datacenters

De cybersecurityindustrie heeft in de afgelopen decennia een serieuze transformatie ondergaan. Vanaf eind jaren 90 van de vorige eeuw ontstonden er cybersecurityoplossingen specifiek gericht op IT-netwerken. Vervolgens ontstonden er ook gespecialiseerde cybersecurityoplossingen voor OT-netwerken en systemen. Tegenwoordig bevinden wij ons in een ‘I1

Internet of Things vereist nieuwe aanpak capaciteitsplanning

Langzaam maar zeker begint het Internet of Things te veranderen van een veelbelovend maar vooral ook abstract concept in een aanpak die daadwerkelijk in de praktijk wordt gebracht. Daarmee staan datacenter managers voor een nieuwe uitdaging. Want iedereen voelt natuurlijk wel aan dat IoT stevige gevolgen heeft voor met name de power-infrastructuur1